NPA: Unterschied zwischen den Versionen

| Zeile 206: | Zeile 206: | ||

'''E-Commerce''' | '''E-Commerce''' | ||

Bei der Anmeldung an Websites kann innerhalb bestehender Geschäftsbeziehungen bei der Kommunikation per Internet zur Authentisierung eingesetzt werden, insbesondere bei der Anmeldung (Log-In) zu Diensten, die über das Internet angeboten werden. | Bei der Anmeldung an Websites kann innerhalb bestehender Geschäftsbeziehungen bei der Kommunikation per Internet zur Authentisierung eingesetzt werden, insbesondere bei der Anmeldung (Log-In) zu Diensten, die über das Internet angeboten werden. | ||

'''Beispiele:''' | '''Beispiele:''' | ||

| Zeile 233: | Zeile 234: | ||

=== Praktische Umsetzungen an Beispielen (Thomas) === | === Praktische Umsetzungen an Beispielen (Thomas) === | ||

=Einsatzmöglichkeiten des nPA außerhalb Deutschlands = | =Einsatzmöglichkeiten des nPA außerhalb Deutschlands = | ||

Version vom 12. Februar 2012, 20:15 Uhr

Grundlagen zum nPA in Deutschland

Einführung

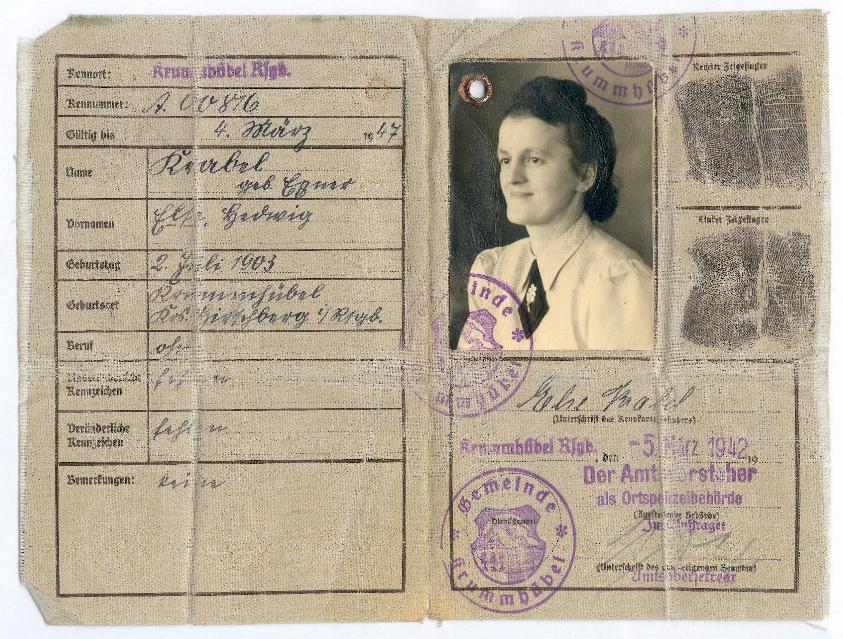

1938 wurde die Kennkarte als ein Vorläufer des heutigen Personalausweises eingeführt. Mit dem Beginn des 2. Weltkrieges führten die Nationalsozialisten den Ausweiszwang ein.

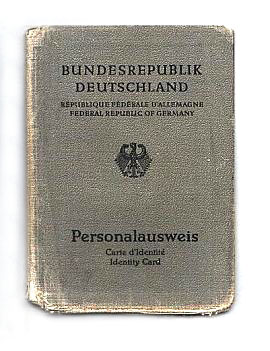

Nach Ende des Krieges wurde 1951 in der Bundesrepublik und West-Berlin der Personalausweis in Form eines Passbuches im sogenannten ID-2-Format (74x105 mm) ausgegeben.

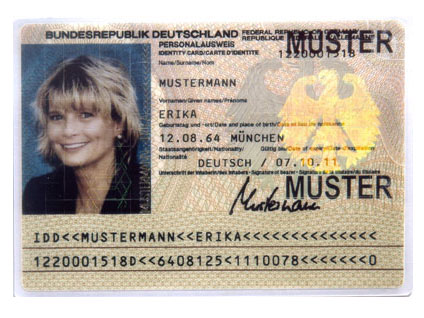

Am 01. April 1987 wurde der kunststofflaminierte und fälschungssichere Personalausweis eingeführt, ebenfalls im ID-2-Format. Erstmals wurde hierfür eine Gebühr i.H.v. 10 DM fällig. Am 01. November 2001 wurde zur Verbesserung der Sicherheit ein holografisches Sicherheitsmerkmal, das sogenannte „Identigram“ auf den Ausweis gebracht. Am 09.Januar 2002 wurde durch eine Gesetzesänderung, die Verwendung biometrischer Daten ermöglicht, als Folge der Anschläge in New York vom 11.September 2001.

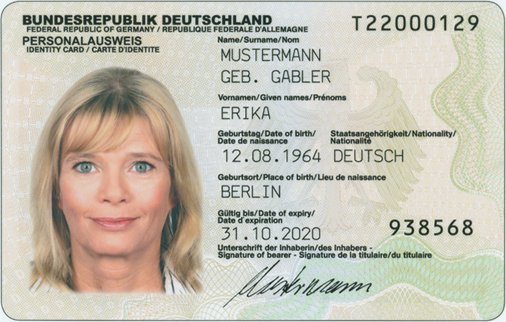

Seit dem 01.11.2010 ist jetzt der neue Personalausweis im ID-1-Format d.h. in Scheckkartengröße (85,6x53,9 mm)) mit einem RFID-Chip auf der Vorderseite im Umlauf. Dadurch werden Online-Dienstleistungen und Geschäfte im Internet (E-Commerce) ermöglicht.

Was ist neu?

Der neue Personalausweis vereint die Sichtfunktionen des herkömmlichen Ausweises mit drei neuen elektronischen Funktionen.

1. Die Biometriefunktion: Sie ermöglicht es bestimmten berechtigten Behörden, etwa der Polizei, das auf dem RFID-Chip des Ausweises gespeicherte Lichtbild des Ausweisinhabers auszulesen. Auf Wunsch des Ausweisinhabers können auch zwei Fingerabdrücke elektronisch gespeichert werden.

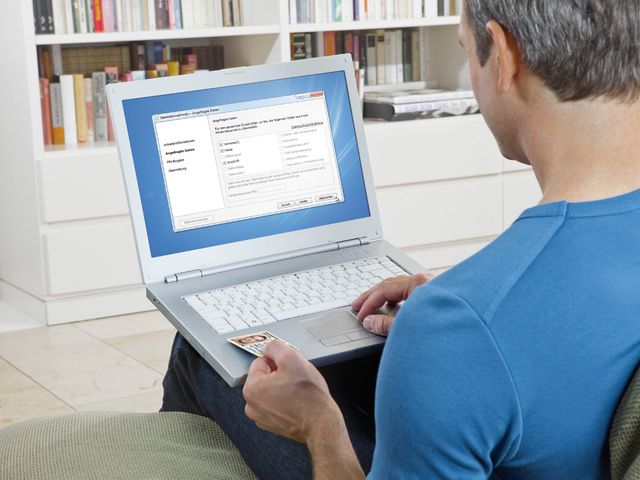

2. Der Elektronische Identitätsnachweis, die sogenannte eID-Funktion mit der es möglich sein soll, sich im Internet fortan sicher auszuweisen. Mittels eines speziellen Ausweislesegeräts, das am Computer des Ausweisinhabers angeschlossen sein muss, kann einer 6-stelligen PIN und einer Software der sogenannten "Ausweisapp" kann der Ausweisinhaber z.B. bei Online-Shops, Banken oder auch bei Behörden mit den notwendigen Daten legitimieren.

3. Durch eine qualifizierte elektronische Signatur (QES) im Sinne des § 126a BGB wird es dem Bürger ermöglicht eine virtuelle Unterschrift zu leisten, die der eigenhändigen Unterschrift rechtlich annähernd gleich gestellt ist. Dafür muss der Nutzer ein spezielles Signaturzertifikat erwerben und auf seinen Ausweis laden. Weitere Informationen folgen später in der Präsentation.

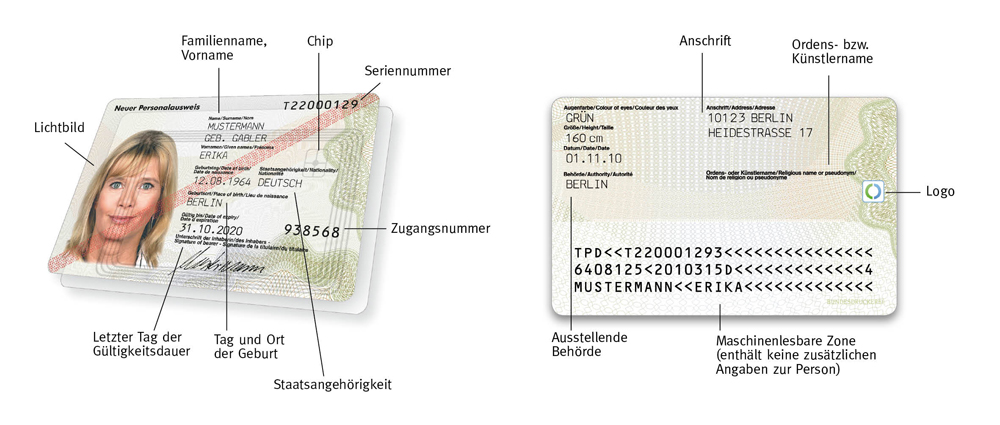

Daten auf dem Ausweis

Wie bereits erwähnt bietet der neue Personalausweis, wie auch schon der alte Ausweis, einen Sichtausweis, auf dem einige Daten des Personalausweisinhabers lesbar aufgedruckt sind.

Dazu gehören:

- Familienname und Geburtsname

- Vornamen

- Doktorgrad

- Tag und Ort der Geburt

- Lichtbild

- Unterschrift

- Körpergröße

- Augenfarbe

- Anschrift, bei Anschrift im Ausland die Angabe „keine Hauptwohnung in Deutschland“

- Staatsangehörigkeit

- Seriennummer

Im Vergleich zum alten Ausweis sind zusätzlich zwei neue Angaben auf dem Ausweis sichtbar:

- Postleitzahl

- Ordens- oder Künstlername

Außerdem ist auf der Vorderseite eine neue Nummer aufgebracht.

Diese 6-stellige Zugangsnummer lässt keine Rückschlüsse auf die Person zu und wird benötigt, wenn die PIN versehentlich zweimal falsch eingegeben wurde .

Der Ausweis hat eine Gültigkeitsdauer von 10 Jahren. Vor Vollendung des 24. Lebensjahres ist er 6 Jahre gültig. Die Gebühr beträgt 28,80 € im Inland. Der alte Ausweis kostete im Vergleich nur 8 €. Die Betantragung ist im Ausland möglich, die Kosten erhöhen sich dann auf 30 €.

Rechtliche Grundlagen

Personalausweisgesetz (PAauswG)

Rechtliche Grundlage des neuen Personalausweises sind das Gesetz über Personalausweise und den elektronischen Identitätsnachweis (Personalausweisgesetz; PAuswG), sowie zur Änderung weiterer Vorschriften, die vom 18. Juni 2009 (BGBl. I 1346) erlassen wurden, und die auf dem PAuswG beruhenden Verordnungen. Mit dem PAuswG, das am 1. November 2010 in Kraft getreten ist, erfolgte eine umfassende Reform des Personalausweisrechts.

In der Vergangenheit war das Personalausweisrecht nur unzureichend bundesrechtlich geregelt. Das Personalausweisgesetz gab, entsprechend seinem Charakter als Rahmengesetz, lediglich einen Rahmen mit Regelung wesentlicher Grundsätze vor, der durch die Ländergesetze ausgefüllt wurde. Durch die Reform erfolgte eine bundeseinheitliche Regelung des Personalausweises. Das beinhaltet außerdem Änderungen zum Passgesetz, dem Melderechtsrahmengesetz, der Signaturverordnung sowie dem Geldwäschegesetz und passte diese Normen an den elektronischen Personalausweis an.

Ausweispflicht (§ 1):

Jeder Deutsche ist verpflichtetet ab 16 Jahre einen Ausweis zu besitzen, unter 16 Jahren auf Antrag. Die Gültigkeit beträgt 10 Jahre oder 6 Jahre (unter 24 Jahre).

Elektronischer Identitätsnachweis (§ 18) (1) Nachweis der Identität gegenüber öffentlichen & nichtöffentlichen Stellen

Nur unter Berücksichtigung u.a. des §3a Verwaltungsverfahrensgesetzes (2): Übermittlung der Daten unter Berücksichtigung des Datenschutzes und -sicherheit zur Gewährleistung der Vertraulichkeit und Unversehrtheit der Daten

Personalausweisverordnung (PAauswV)

Besondere Bedeutung hat die Verordnung über Personalausweise und den elektronischen Identitätsnachweis (PAuswV) haben. Die PAuswV ist am 01.11.2010 in Kraft getreten. Die Personalausweisverordnung regelt die Einzelheiten des Personalausweises in Bezug auf den elektronischen Identitätsnachweis und die übrigen Komponenten des elektronischen Identitätsnachweises. Dazu gehören z.B. die Regelung des Ausweismusters, der im Ausweis zu speichernden Daten, die Erhebung und Übermittlung der Daten, die Produktion des Personal-ausweises und die Nutzung des elektronischen Identitätsnachweises.

Der Personalausweis ist ein hoheitliches Ausweispapier, das dem Nachweis der Identität oder der persönlichen Merkmale des Ausweisinhabers dient. Seine besondere Stellung erhält er durch die gesetzliche Normierung seines Einsatzes, insbesondere etwa die Ausweispflicht nach § 1 PAuswG. Vorrangiger Zweck des Personalausweises ist die Feststellung der Identität durch die hierzu berechtigte Behörde.

In §18 Elektronischer Identitätsnachweis, Absatz 1 ist geregelt, dass der Personalausweis-inhaber, der mindestens 16 Jahre alt ist, seinen Personalausweis dazu nutzen kann, seine Identität gegenüber öffentlichen und nichtöffentlichen Stellen elektronisch nachzuweisen.

Abweichend von Absatz 1 ist der elektronische Identitätsnachweis ausgeschlossen, wenn die Voraussetzungen des § 3a Abs. 1 des Verwaltungsverfahrensgesetzes, des § 87a Abs. 1 Satz 1 der Abgabenordnung oder des § 36a Abs. 1 des Ersten Buches Sozialgesetzbuch nicht vorliegen.

Im Absatz 2: Der elektronische Identitätsnachweis erfolgt durch Übermittlung von Daten aus dem elektronischen Speicher- und Verarbeitungsmedium des Personalausweises. Dabei sind entsprechende Maßnahmen zur Sicherstellung von Datenschutz und Datensicherheit zu treffen, die insbesondere die Vertraulichkeit und Unversehrtheit der Daten gewährleisten. Im Falle der Nutzung allgemein zugänglicher Netze sind Verschlüsselungsverfahren anzuwenden. Die Nutzung des elektronischen dentitätsnachweises durch eine andere Person als den Personalausweisinhaber ist unzulässig.

Verwaltungsverfahrensgesetz (VwVfg)

Das Gesetz ist am 01.01.1977 in Kraft getreten und wurde durch den Art. 3a am 14. August 2009 ergänzt. Hiermit wurde die Grundlage für die qualifizierte elektronische Signatur geschaffen.

§ 3a Elektronische Kommunikation (1) Die Übermittlung elektronischer Dokumente ist zulässig, soweit der Empfänger hierfür einen Zugang eröffnet (2) Eine durch Rechtsvorschrift angeordnete Schriftform kann, soweit nicht durch Rechtsvorschrift etwas anderes bestimmt ist, durch die elektronische Form ersetzt werden. In diesem Fall ist das elektronische Dokument mit einer qualifizierten elektronischen Signatur nach dem Signaturgesetz zu versehen. Die Signierung mit einem Pseudonym, das die Identifizierung der Person des Signaturschlüsselinhabers nicht ermöglicht, ist nicht zulässig. (3) Ist ein der Behörde übermitteltes elektronisches Dokument für sie zur Bearbeitung nicht geeignet, teilt sie dies dem Absender unter Angabe der für sie geltenden technischen Rahmenbedingungen unverzüglich mit. Macht ein Empfänger geltend, er könne das von der Behörde übermittelte elektronische Dokument nicht bearbeiten, hat sie es ihm erneut in einem geeigneten elektronischen Format oder als Schriftstück zu übermitteln.

Technische Richtlinien

Die technischen Richtlinien des BSI (BSI-TR) garantieren die Einhaltung von angemessenen IT-Sicherheitsstandards. Technische Richtlinien richten sich daher in der Regel an alle, die mit dem Aufbau oder der Absicherung von IT-Systemen zu tun haben. Sie ergänzen die technischen Prüfvorschriften des BSI und liefern Kriterien und Methoden für Konformitätsprüfungen sowohl der Interoperabilität von IT-Sicherheitskomponenten als auch der umgesetzten IT-Sicherheits-anforderungen. Dabei werden bestehende Standards z. B. die sogenannten Protection Profiles nach Common Criteria ergänzt bzw. darauf referenziert. Technische Richtlinien haben einen Empfehlungscharakter. Ihre Verbindlichkeit entsteht erst durch individuelle Vorgabe des Bedarfsträgers.

Sicherheitsaspekte

Technische Grundlagen (Thomas)

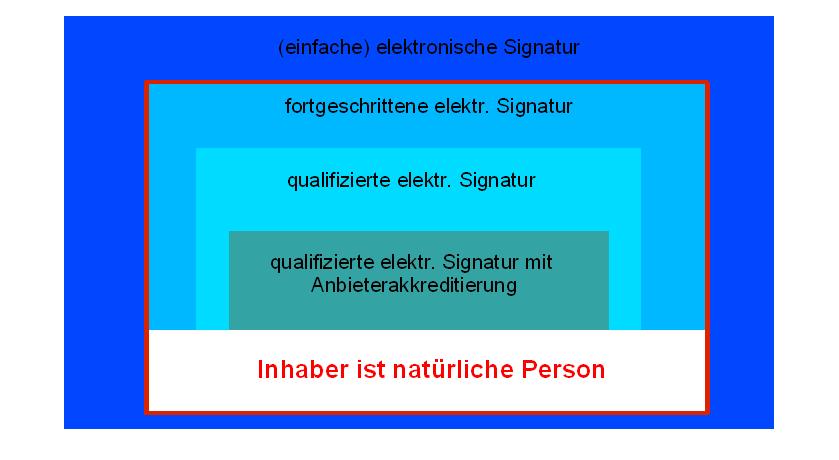

Signaturarten

In der Bundesrepublik Deutschland ist die Verwendung der digitalen Signatur klar geregelt und der eigenhändigen Unterschrift auf dem Papier fast gleichgestellt.

Es werden folgende Arten unterschieden:

- einfache

- fortgeschrittene

- qualifizierte

- qualifizierten elektronischen Signatur mit Anbieter-Akkreditierung

Bei den letzten genannten Signaturen ist immer eine natürliche Person der Inhaber einer Signatur.

Einfache Signatur

Bei der einfachen Signatur können Veränderungen an einem unterschriebenen Dokument erkannt werden, jedoch nicht die zweifelsfreie Identität des Unterzeichnenden. Hiermit sind Daten in elektronischer Form gemeint, die anderen elektronischen Daten beigefügt oder logisch mit ihnen verknüpft sind und die zur Authentifizierung dienen.

Der Signaturschlüsselinhaber muss keine natürliche Person sein und das Sicherheitsniveau ist gering . Die Identität des Zertifikatsinhabers wird nur mit rudimentären Mitteln wie z.B. mit Hilfe der E-Mail Adresse, einem eingescanntes Bild der eigenen Unterschrift oder auch einemOrganisationssiegel geprüft.

Fortgeschrittene elektronische Signatur

Die fortgeschrittene Signatur ist ausschließlich dem Unterzeichner zugeordnet. Veränderungen an einem unterschriebenen Dokument können jedoch auch hier erkannt werden, jedoch nicht die zweifelsfreie Identität des Unterzeichnenden. Das Sicherheitsniveau ist mittel und die Identität des Unterzeichners wird z.B. anhand von Ausweiskopien, einem Softwarezertifikat oder einer Chipkarte festgestellt und ist nicht 100% gegeben.

Qualifizierte elektronische Signatur

Die qualifizierte elektronische Signatur ist das Pendant zur herkömmlichen Unterschrift in der elektronischen Welt. Sie ermöglicht die langfristige Überprüfbarkeit der Urheberschaft einer Erklärung im elektronischen Datenverkehr, wie etwa einer E-Mail oder eines anderen Dokuments. Die Signatur beruht auf einem Zeitpunkt der Signaturerzeugung gültigen qualifizierten Zertifikat. Durch das qualifizierte Zertifikat, das von einem vertrauenswürdigen Zertifizierungsdiensteanbieter (ZDA) signiert wird. Der Zertifizierungsdiensteanbieter garantiert, dass die Angaben im qualifizierten Zertifikat und die Auskünfte seiner Verzeichnis- und Zeitstempeldienste korrekt sind und er die Anforderungen gemäß Signaturgesetz und Signaturverordnung erfüllt. Dazu gehört, dass der ZDA die sensiblen Zertifizierungsdienste in einer besonders geschützten Umgebung betreibt (Trust Center). Außerdem klärt der ZDA den Anwender über seine Sorgfaltspflichten im Umgang mit der Signatur auf. Zertifizierungsdiensteanbieter unterliegen der Aufsicht durch die Bundesnetzagentur (BNetzA) und müssen dort im Rahmen ihrer Betriebsaufnahme und Betriebsanzeige Nachweise, Belege und Erklärungen einschließlich eines Sicherheitskonzepts einreichen, die die Erfüllung der gesetzlichen Anforderungen gemäß Signaturgesetz und Signaturverordnung dokumentieren.

Sollten Zweifel an der Sicherheit einer qualifizierten elektronischen Signatur auftreten, kann eine Überprüfung anhand des bei der BNetzA hinterlegten Sicherheitskonzeptes Klarheit verschaffen. Zertifizierungsdiensteanbieter können eine solche Prüfung auch schon vor der Aufnahme des Betriebes, also insbesondere unabhängig von einem konkreten Streitfall, durchführen und sich dadurch akkreditieren lassen. Hierzu besteht die Möglichkeit ein sogenanntes Gütezeichen bei der Bundesnetzagentur zu erwerben. Beim Einsatz einer qualifizierten elektronischen Signatur mit Anbieterakkreditierung besteht deshalb für die Anwender ein hohes Maß an Rechtssicherheit. Die aktuelle Liste der bestätigten Produkte für die Ausführung der qualifizierten Signatur und der Zertifizierungsdiensteanbieter mit Betriebsanzeige bzw. mit Anbieterakkreditierung kann auf derWebseite der BNetzA [2] eingesehen werden. Die Anforderungen an die verschiedenen Arten von Signaturen und an die Zertifizierungsdiensteanbieter sowie deren Anbieterakkreditierung sind im Signaturgesetz und in der Signaturverordnung geregelt. Qualifizierte elektronische Signaturen sind wegen ihres hohen Sicherheitsniveaus in der Regel der handschriftlichen Unterschrift gleichgestellt und können grundsätzlich im Rechtsverkehr ebenso wie diese eingesetzt werden.

Funktionsweise QES

Der erste Schlüssel wird als privater Schlüssel zur Signaturerzeugung verwendet und vom Signaturersteller geheim gehalten, so dass damit kein Unbefugter Signaturen erstellen kann. Der 2. Schlüssel wird als öffentlicher Schlüssel allen Kommunikations-partnern zur Verfügung gestellt und dient der Überprüfung der Signatur. Das kryptographische Verfahren stellt sicher, dass eine Signatur, die sich mit dem öffentlichen Schlüssel prüfen lässt, nur mit dem zugehörigen privaten Schlüssel erstellt worden sein kann und deshalb den Inhaber dieses Schlüssel identifiziert.

Die Veröffentlichung der öffentlichen Schlüssel aller Kommunikationspartner sowie die Zuordnung dieser Schlüssel zur entsprechenden Person übernimmt der Zertifizierungsdiensteanbieter. Dazu erhebt er die erforderlichen Daten und prüft die Identität des Schlüsselinhabers. Diese Daten werden dann in einem qualifizierten Zertifikat mit dem öffentlichen Schlüssel verbunden. Das elektronische Zertifikat hat eine feste Gültigkeitsdauer und kann vom Schlüsselinhaber gesperrt werden, wenn z. B. die sichere Verwahrung des zugehörigen privaten Schlüssels nicht mehr gegeben ist. Gesperrte Zertifikate werden im Verzeichnisdienst des Zertifizierungsdiensteanbieters gekennzeichnet.

Sicherheit QES

Qualifizierte elektronische Signaturen erfüllen eine Reihe von besonderen Sicherheits-anforderungen, die eine Fälschung solcher Signaturen mit den verfügbaren technischen Mitteln ausschließen. Dies betrifft zunächst die eingesetzten kryptographischen Verfahren, deren Sicherheit laufend vom Bundesamt für Sicherheit in der Informationstechnik bewertet wird. Für qualifizierte elektronische Signaturen dürfen nur solche Verfahren eingesetzt werden, die eine Manipulation oder Fälschung von Signaturen nach dem Stand der Technik ausschließen. Ein weiteres wesentliches Sicherheitskriterium ist der Schutz des privaten Schlüssels. Damit dieser Schlüssel nicht in die Hände Dritter geraten kann, wird er bei qualifizierten elektronischen Signaturen in einer so genannten sicheren Signaturerstellungs-einheit (§ 2 Nr. 10 SigG) – z. B. einer besonders gesicherten Chipkarte (vgl. Abbildung 3) – gespeichert, wo auch die Signaturerzeugung erfolgt.

Der Chipkartenhersteller muss dabei in einem Prüf- und Bestätigungsverfahren nachweisen, dass ein Auslesen des Schlüssels aus der Chipkarte nicht möglich ist und dass der Signaturalgorithmus auf der Chipkarte sicher implementiert ist. Auch für die Schlüsselerzeugung gelten entsprechende Auflagen an die dabei eingesetzten technischen Komponenten, damit keine Kopien des privaten Schlüssels angefertigt werden können. Zertifizierungsdiensteanbieter, die qualifizierte Zertifikate ausgeben, müssen weitere hohe Sicherheitsanforderungen erfüllen, z. B. bei der persönlichen Identifizierung der Signaturschlüsselinhaber, durch den Einsatz zuverlässigen und geschulten Personals und durch die Sicherstellung der Erreichbarkeit ihres Verzeichnisdienstes. Beim Verlust der Karte oder bei anderen Sicherheitsvorfällen kann der Signaturanwender sein Zertifikat jederzeit – also rund um die Uhr – über eine Hotline sperren lassen. In einer gesetzlich vorgeschriebenen Unterrichtung werden die Signaturanwender über den richtigen Umgang mit der Chipkarte informiert. Alle Sicherheitsmaßnahmen des Zertifizierungsdiensteanbieters müssen in einem Sicherheitskonzept dokumentiert und bewertet werden. Weil die Zertifizierungsdiensteanbieter bei qualifizierten Zertifikaten der Aufsicht durch die Bundesnetzagentur unterliegen, müssen sie ihr Sicherheitskonzept dort hinterlegen. Bei der freiwilligen Akkreditierung erfolgt außerdem eine unabhängige Prüfung des Sicherheitskonzeptes. Die Aufbewahrungsfristen für die Antrags-unterlagen, die elektronischen Daten und die Zertifikate liegen für angezeigte ZDA bei fünf und für akkreditierte ZDA bei 30 Jahren. Hierdurch wird die Nachprüfbarkeit elektronisch signierter Dokumente innerhalb üblicher Aufbewahrungsfristen sichergestellt. Durch die Nachsignatur von archivierten Dokumenten und Signaturen kann die Beweiskraft von qualifizierten elektronischen Signaturen auch längerfristig erhalten werden.

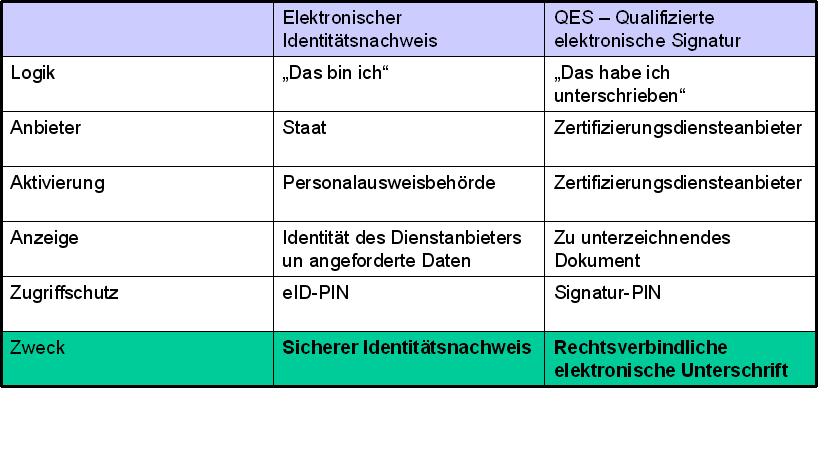

Unterschiede „Qualifizierte elektronische Signatur“ zu „eID-Funktion“

Neben der eID-Funktion (Online-Ausweisfunktion) mit deren Hilfe sich Ausweisinhaber bei einem Diensteanbieter authentifizieren können, bietet der nPA die Möglichkeit eine eigenhändige Unterschrift zu generieren, die eine dauerhafte „Zurechenbarkeit“ der unterzeichnenden Parteien ermöglicht.

Die Nutzung der Unterschriftfunktion des neuen Personalausweises kann in dem Satz: „Das unterschreibe ich“ zusammengefasst werden. Bei bestimmten Geschäften bzw. im Rahmen bestimmter Verwaltungsverfahren wird die Schriftform durch gesetzliche oder anderweitige Vorschiften vorgegeben. Diese Schriftform kann mit Hilfe einer qualifizierten elektronischen Signatur (QES) realisiert werden. Durch eine qualifizierte elektronische Signatur (QES) wird ein dauerhaft eindeutig zurechenbarer Beweis über die Abgabe einer Willenserklärung oder einer Handlung hinterlegt. Mit Hilfe des neuen Personalausweises (nPA) ist es möglich, eine solche qualifizierte elektronische Signatur (QES) zu generieren, um mit dieser dann digitale Dokumente wie z. B. PDF-Dateien eindeutig digital „zu unterschreiben“ bzw. zu signieren. Um mit dem neuen Personalausweis (nPA) eine qualifizierte elektronische Signatur (QES) zu erzeugen und mit dieser dann „digital zu unterschreiben“ ist ein Signaturzertifikat (qualifiziertes elektronisches Zertifikat) nötig. Solch ein Signaturzertifikat muss auf den neuen Personalausweis (nPA) von entsprechenden Anbietern (sogenannten Trustcentern wie z. B. der D-TRUST) kostenpflichtig erworben werden. Der neue Personalausweis (nPA) ist nach dem deutschen Signaturgesetz als sichere Signaturerstellungseinheit ausgelegt, damit jeder Personalausweisinhaber je nach individuellem Bedarf ein Signaturzertifikat auf den Chip des neuen Personalausweises (nPA) nachladen kann. Der neue Personalausweis (nPA) bietet also eine Art „Platzhalter“ für ein Signaturzertifikat, um mit diesem eine qualifizierte elektronische Signatur (QES) zu erzeugen und damit die Unterschriftfunktion des neuen Personalausweises (nPA) einsetzen zu können.

Wichtig: Um die Unterschriftfunktion des neuen Personalausweises (nPA) einsetzen zu können, muss die eID-Funktion zuvor aktiviert sein. Ohne aktivierter eID-Funktion (Online-Ausweisfunktion) - keine Unterschriftfunktion.

Sicherheitsaspekte und Zugriffsberechtigungs-Zertifikate mit selbsterstellten Anwendungen in Zusammenhang mit der „eID-Funktion“ (Thomas)

Einsatzmöglichkeiten des nPA in Deutschland

Grundsätzliche Überlegungen

Elektronische Netze und Kommunikationswege ermöglichen es, Informationen über weite Strecken in kurzer Zeit auszutauschen. Dies umfasst auch rechtlich relevante Dokumente, wie z. B. Angebote, Bestellungen oder Rechnungen im E-Business oder Anträge und Bescheide im E-Government.

E-Commerce Bei der Anmeldung an Websites kann innerhalb bestehender Geschäftsbeziehungen bei der Kommunikation per Internet zur Authentisierung eingesetzt werden, insbesondere bei der Anmeldung (Log-In) zu Diensten, die über das Internet angeboten werden.

Beispiele:

Eine Erstauthentisierung zur Begründung einer Geschäftsbeziehung ist möglich. Hiermit sind Online-Shops oder Dienstleistungen wie Online-Banking gemeint.

Anmeldung an Automaten (Infoterminals) Zutrittskontrollen bei z.B. Check-In in Hotels etc., Veranstaltungsräume Auch außerhalb des Internets kann der Identitätsnachweis zur Authentisierung eingesetzt werden. Als Beispiel können hier Waren- und Dienstleistungsautomaten, wie z.B.auch in Videotheken genutzt werden.

E-Government Dem elektronischen Identitätsnachweis wird bei der elektronischen Kommunikation zwischen Staat und Bürger eine hohe Bedeutung beigemessen. Dem Bürger soll eine rechtssichere und leicht bedienbare Möglichkeit eröffnet werden, mit dem Staat über elektronische Medien zu kommunizieren.